Поймала у меня подруга на днях такую гадость, как блокировщик. Ну и соответственно много пришлось читать про это. Кто-то скажет, что на линуксе подобное не возможно, про то что антивирусы должны быть нормальными, про то что не следует лазить где попало и качать что попало, и т.д. и т.п., но тому кто поймал блокиратор, про это слушать уже поздно…

…ему нужно решение проблемы, вот поэтому я и решил выложить алгоритм лечения. При подготовке пользовался этой статьёй и веткой этого форума.

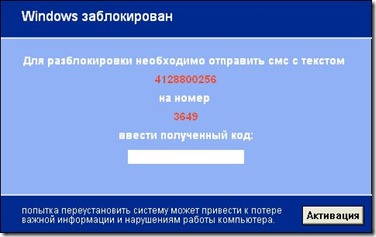

Диспозиция. Система win xp pro sp3. При загрузке вылезает блокиратор. На ctrl+shift+del и ctrl+shift+esc вылезает калькулятор.Точки восстановления системы потёрты.

Самый простой варриант — это если есть возможность скачать нижеперечисленные проги с другого компа или иметь их на флешке.

Анлокер от веба, анлокер от каспера и антивирусная утилита avz.

Качаем один из анлокеров и avz, записываем их на флешку. Открываем калькулятор (ctrl+shift+del) спаравка->о программе->лицензионного соглашения. Вылезет блокнот. В блокноте: файл->открыть.

Вставляем флешку. В блокнотовском окошке "открыть" открываем флешку и запускаем анлокер через правую кнопку мыши. Он должен найти и удалить блокировщик.

Если не находит, то можно найти вирус вручную, для этого так же через правую кнопку открываем любую папку и запускаем меню поиска. Ищем файл по маске *.exe по дате изменения на тот день когда поймали блокиратор.

Часто он висит в папке cache браузера. В моём случае он назывался "video_4623.exe". Удаляем его.

После запускаем AVZ. В меню AVZ "Файл/Восстановление системы" отмечаем позиции "9. Удаление отладчиков системных процессов" и "16. Восстановление ключа запуска Explorer", после чего нажимаем "Выполнить отмеченные операции". После перезагрузки видим нормальный вид windows.

Если нет возможности скачать программы, то тоже не беда. Для начала надо запустить командную строку.

Можно запустить по алгоритму из первого пункта, через калькулятор (путь по умолчанию C:\WINDOWS\system32\cmd.exe). А можно запустить безопасный режим с поддержкой командной строки (во время зарузки системы жмём F8 и выбираем нужный режим). Далее в командной строке вбиваем regedit, запускается редактор реестра, идем в ветку

HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\winlogon

находим там переменную shell, запоминаем ее содержимое

(это нам понадобиться чтобы найти и вручную удалить блокировщик) и меняем это содержимое на explorer.exe.

Далее возвращаемся в начало реестра и запускаем поиск по строке — той, которую запомнили. В зависимости от ситуации, либо меняем в найденных строках значение на explorer.exe (это если переменная — shell), либо просто убиваем строчки.

Восстанавливаем запуск диспечера задач, а то калькулятор в его качестве, как-то не очень. Для этого в редакторе реестра, идем в

HKEY_LOCAL_MACHINE\Software\Microsoft\WindowsNT\CurrentVersion\Image File Execution Options

и удаляем в нем ветку taskmgr.exe.

Закрываем редактор реестра. Теперь нам нужно выйти из системы так, чтобы изменения в реестре сохранились. Для этого в командной строке вбиваем explorer — запустится оболочка windows.

Теперь никто не помешает нажать Пуск->перезагрузка. После перезагрузки видим нормальный вид windows.

Сергей Комаров: “Авторы винлоков – наиболее беспринципные представители электронных преступников”

Интернет-мошенничество в Рунете остается крайне прибыльным занятием. Ярким свидетельством этому служит ситуация с распространением вредоносных приложений, блокирующих доступ к функциям компьютера и направленных на вымогательство у пользователей денежных средств за разблокировку.

Они получили название Winlock или винлоки по названию операционной системы Windows, которую они поражают. Почему эти вредоносные программы так популярны? На что рассчитывают их создатели? На эти и другие вопросы редакции “Интернетных штучек” ответил руководитель отдела антивирусных разработок и исследований “Доктор Веб” Сергей Комаров.

Михаил Демидов: В рейтинге вредоносных программ и схем, наиболее часто используемых интернет-мошенниками в 2010 г., винлоки находятся на втором месте, уступая лидерство только банковским троянцам. Прогнозируете ли вы, что они все-таки станут первыми по итогам 2011 года?

Сергей Комаров: Очевидно, что в лидерах рейтинга находятся наиболее монетизируемые вредоносные программы. И банковские троянцы, и винлоки имеют дело с живыми деньгами, они созданы злоумышленниками, чтобы быстро и в кратчайшие сроки приносить им денежные средства. Поэтому их лидерство очень показательно, оно в очередной раз раскрывает суть вирусного теневого бизнеса.

Мы затрудняемся дать прогноз, кто из них победит по итогам 2011 года. Очень надеемся и делаем все, что в наших силах, чтобы винлоки не заняли доминирующего положения, так как их авторы, вероятно, наиболее беспринципные представители электронных преступников.

Они занимаются вымогательством, пользуясь всеми доступными средствами и не задумываясь о последствиях. Они выставляют на экран зараженного компьютера порнографические фотографии, часто демонстрирующие сексуальные извращения, нимало не заботясь о том, что за компьютером могут оказаться дети, включившие компьютер, скажем, на следующий день после того, как их незадачливый родитель его заразил.

![93811c603eeec32f0a7a888e11b9d222_1183725778_winlock2[1]](http://i22.servimg.com/u/f22/15/42/72/40/grey10.gif)

Поэтому мы вот уже более года ждем, что правоохранительные органы возьмутся наконец за поиск преступников. Мы и сейчас уверены, что вал винлоков можно остановить довольно просто, начав ловить вирусописателей, в то же время мы считаем, что это – единственный способ как-то противостоять им, так как винлоки технологически чрезвычайно просты в производстве и появляются сотнями новых модификаций ежедневно.

М.Д.: В настоящее время существуют две основных схемы работы винлока: отправка премиум-SMS и пополнение лицевого счета в терминалах. Первая схема уже хорошо известна, и методы противодействия ей достаточно распространены (разделы на сайтах антивирусных вендоров, мобильные версии этих разделов на сайтах сотовых операторов и т. п.). Есть ли решение для противодействия второй схеме? Что предпринимает «Доктор Веб» в этом направлении?

С.К.: Вторая схема принципиально не отличается от первой, но она существенно усложняет задачу антивирусных компаний помочь зараженному пользователю. Теперь одному номеру телефона может соответствовать до нескольких десятков кодов разблокировки, а есть и такие винлоки, которые не имеют их в принципе.

Так или иначе, мы все равно стараемся поддерживать базу кодов в актуальном состоянии, наша техподдержка помогает каждому обратившемуся вне зависимости от того, какой антивирус установлен на компьютере пострадавшего. Кроме того мы разрабатываем и постоянно улучшаем программные методы дезинфекции машины от винлока, а также методы превентивной борьбы с заражением неизвестными нам образцами этого троянца.

![___end_web[1]](http://i22.servimg.com/u/f22/15/42/72/40/grey10.gif)

М.Д.: Оцените маржинальность работы авторов винлоков в сравнении с другими интернет-мошенниками. Сколько стоит создать винлок (то есть приобрести «набор», закрыть и зашифровать его, распространить в сети, заплатить комиссию провайдеру)? Что дешевле, а что дороже: создавать троянцы для кражи паролей к ICQ и файлообменникам или перепродавать их?

С.К.: Эта оценка дана рейтингом, с которого мы начали. Очевидно, что создать Trojan.Winlock очень просто. Кроме того, для его авторов он является чрезвычайно прибыльным предприятием.

Также не стоит забывать, что в рамках распространения Trojan.Winlock действует очень простая финансовая схема, по которой и работают злоумышленники. Компьютер жертвы блокируется. Естественно, что в этой ситуации человек вынужден искать способ решения проблемы здесь и сейчас, особенно если ему хочется воспользоваться компьютером по домашним или рабочим делам. Злоумышленники же предлагают вполне легкое, казалось бы, решение — отправить SMS (так было раньше) или воспользоваться ближайшим терминалом.

Несмотря на все это, не стоит забывать об одной простой вещи. Каждый раз, когда вы идете на поводу у вирусописателей, высылая им деньги, вы подтверждаете, что их схема работает. Хотя вы вполне могли бы воспользоваться актуальным антивирусным ПО или же сайтом разблокировки, который мы создали, чтобы избавиться от этой проблемы.

![1234316633_2[1]](http://i22.servimg.com/u/f22/15/42/72/40/grey10.gif)

М.Д.: Недавно два известных игрока антивирусного рынка опубликовали свои оценки «стоимости» интернет-жизни, то есть количество денег, которые злоумышленники могут получить с обычного пользователя, «попавшегося» подобным мошенникам. Проводились ли в «Доктор Веб» такие оценки и какую долю сейчас занимают в них доходы от винлоков?

С.К.: Нет, такого рода оценок мы не делали. Они довольно странные и как нельзя лучше характеризуются старым анекдотом про среднюю температуру по больнице.

М.Д.: Как изменилась динамика распространения винлоков в России после известного задержания в Москве банды их создателей? Остались ли на рынке только одиночные вирусописатели или по-прежнему есть организованные группы?

С.К.: Был период, когда волна новых винлоков пошла на спад. Сейчас все вернулось на прежний уровень. Видимо, нашлись новые группы вирусописателей, которые решили воспользоваться знакомой схемой.

Мы считаем, что сейчас над созданием и распространением Trojan.Winlock в России и странах СНГ работает сразу несколько групп вирусописателей. Не исключено, что к ним присоединятся и новые охотники за быстрой наживой. Очевидно, что одного задержания оказалось недостаточно. Особенно если учесть тот факт, что на сегодняшний день 50% всех обращений в нашу службу техподдержки связано именно с проблемой винлоков.

М.Д.: Почему за рубежом нет эпидемий винлоков?

С.К.: Мы полагаем, что преступники опасаются быстрого возмездия за подобные преступления на Западе. В России им это пока сходит с рук.

М.Д.: Спасибо.

Reviewed by Симонов И

on

11:10

Rating:

Reviewed by Симонов И

on

11:10

Rating:

Комментариев нет:

Дорогие читатели!

Мы уважаем ваше мнение, но оставляем за собой право на удаление комментариев в следующих случаях:

- комментарии, содержащие ненормативную лексику

- оскорбительные комментарии в адрес читателей

- ссылки на аналогичные проекту ресурсы или рекламу

- любые комментарии связанные с работой сайта